Experten warnen vor einer neuen Welle von Hackerangriffen aus Nordkorea

Die Lazarus-Gruppe hat eine neue Methode entdeckt, um über normale Arbeitsanrufe in die Systeme ihrer Opfer einzudringen, sagte der Cybersicherheitsexperte Mauro Eldritch.

🇰🇵 #Lazarus ist zurück mit einem neuen macOS-Malware-Kit.

👷 Es besteht aus mehreren Mach-O-Binärdateien und wurde von uns „Mach-O Man“ genannt. Es wird über #ClickFix im Krypto-Ökosystem verbreitet, um Geheimnisse zu stehlen.

▶️ Lies meinen vollständigen Artikel zu ANY RUN unten. #DVRK #Malware https://t.co/9yDesUCeMD pic.twitter.com/XD5w4kn0gh

— Mauro Eldritch 🏴☠️ (@MauroEldritch) 21. April 2026

Nordkoreanische Hacker haben eine Kampagne mit dem modularen macOS-Arsenal Mach-O Man gestartet, das von einer anderen nordkoreanischen Hackergruppe, Famous Chollima, entwickelt wurde.

Bei den Tools handelt es sich um native Mach-O-Binärdateien, die für das Apple-Ökosystem angepasst wurden, in dem viele Krypto- und Fintech-Unternehmen beheimatet sind.

Mach-O Man verwendet die ClickFix-Methode, eine Social-Engineering-Technik, bei der das Opfer aufgefordert wird, einen Befehl in ein Terminal einzufügen, um ein „Verbindungsproblem zu beheben“.

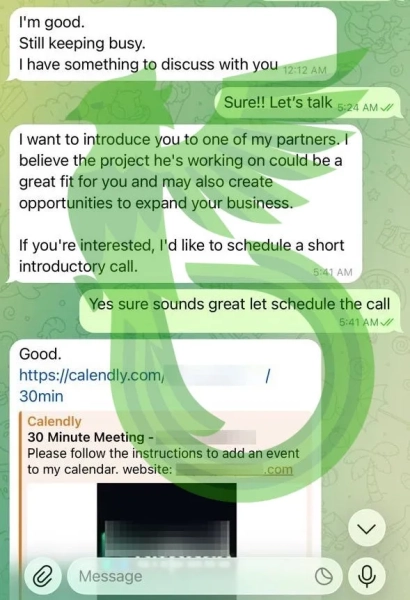

Eldritch erklärte, dass Hacker den Nutzern über Telegram eine „dringende“ Besprechungseinladung zu Zoom, Microsoft Teams oder Google Meet senden.

Beispiel einer Nachricht von Hackern auf Telegram. Quelle: Any.run.

Der Link führt zu einer Phishing-Seite, die das Opfer auffordert, einen einfachen Befehl in das Mac-Terminal einzugeben. Dadurch erhält das Opfer direkten Zugriff auf Unternehmenssysteme, SaaS-Plattformen und Finanzressourcen.

Meistens erfahren die Menschen zu spät von einem Sicherheitsverstoß, wenn es nicht mehr möglich ist, den Schaden zu verhindern.

Der Forscher Vladimir S. stellte fest, dass es mehrere Varianten des von Eldritch beschriebenen Angriffs gibt.

Ich habe auch einmal eine etwas andere Variante dieses Angriffs gesehen, bei der die Angreifer die Domain des DeFi-Projekts kapert und die Website durch eine gefälschte Nachricht von Cloudflare ersetzt haben, in der die Nutzer aufgefordert wurden, einen Befehl einzugeben, um Zugriff zu gewähren. Viele sind darauf hereingefallen.

Ich habe auch einen Angriff miterlebt…

— Vladimir S Officer's Notes (@officer_secret) 21. April 2026

Es gibt dokumentierte Fälle, in denen Lazarus-Hacker mithilfe eines neuen Arsenals DeFi-Projektdomains kapern und deren Seiten durch eine gefälschte Nachricht von Cloudflare ersetzen, in der sie um einen Befehl zur Gewährung des Zugriffs bitten.

„Was Lazarus derzeit besonders gefährlich macht, ist das Ausmaß ihrer Aktivitäten. Kelp, Drift und nun das neue macOS-Arsenal – alles innerhalb eines Monats. Das sind keine zufälligen Hacks, sondern ein staatlich kontrollierter Finanzdienstleister, der im Umfang und Tempo institutioneller Akteure agiert“, sagte Natalie Newson, leitende Blockchain-Sicherheitsforscherin bei CertiK.

Erinnern wir uns daran, dass im April ein Mitarbeiter der Ethereum Foundation 100 nordkoreanische IT-Agenten in Web3-Unternehmen entdeckt hatte.

Zuvor hatte der On-Chain-Detektiv ZachXBT bereits ein Netzwerk von DVRK-Spezialisten in der Kryptoindustrie entdeckt.