Am 22. März 2026 wurde das Revolv-Protokoll Opfer eines Angriffs, der zu einem Schaden von rund 26,8 Millionen US-Dollar führte. Der Angriff resultierte aus einer Kompromittierung der Cloud-Infrastruktur des Projekts, wodurch der Angreifer Zugriff auf das AWS Key Management System (KMS) erlangte. GetBlock AML Research bietet eine detaillierte Analyse des Angriffs auf das Revolv-Projekt.

Revolv verwendet ein Hybridmodell: Nutzer hinterlegen Sicherheiten (z. B. USDC ), woraufhin ein externes System die Einzahlung verifiziert und die Freigabe des internen USR-Tokens autorisiert. Der Angreifer tätigte zunächst mehrere kleine Einzahlungen in realem Geld (etwa 100.000–200.000 USDC ).

Anschließend nutzte er kompromittierte privilegierte Zugriffsrechte (eine sogenannte „Dienstrolle“), um die Funktion completeSwap() aufzurufen und die Anzahl der zu erhaltenden USR-Token manuell zu erhöhen. Dadurch erhielt er in zwei Transaktionen 80 Millionen USR. Die Überausgabe der Token führte zu einem drastischen Preisverfall – von 1 US-Dollar auf 0,03 US-Dollar –, woraufhin andere Plattformen begannen, den Handel mit diesem Vermögenswert einzustellen.

Wie Revolv gehackt und auf AWS KMS zugegriffen wurde

Zum Schutz seiner Schlüssel nutzte Revolv AWS KMS, ein cloudbasiertes kryptografisches Schlüsselverwaltungssystem.

Warum sollte man AWS KMS nutzen und wie funktioniert die Schlüsselverwaltung?

Erstens geht es um Sicherheit im großen Maßstab: Wenn eine Plattform mit Tausenden von Benutzern arbeitet, ist es unmöglich, Schlüssel auf separaten physischen Geräten zu speichern – Cloud-Lösungen ermöglichen die zentrale Verwaltung.

Zweitens die Zugriffskontrolle: Nur bestimmte Dienste oder Mitarbeiter dürfen die Schlüssel verwenden, und Aktionen können eingeschränkt und protokolliert werden. Auch die Überprüfung und Einhaltung von Vorschriften sind wichtig: Jede Schlüsselnutzung wird erfasst, was für regulierte Unternehmen unerlässlich ist.

Das System bietet außerdem eine Schlüsselsicherung und -wiederherstellung und ermöglicht die automatische Signierung von Transaktionen ohne manuelles Eingreifen. Dieses System enthielt einen Schlüssel, der dem Angreifer Zugriff auf die „Dienstrolle“ ermöglichte. Dadurch konnte er Folgendes tun:

- Transaktionen zur Ausgabe einer beliebigen Anzahl von Token unterzeichnen (der Vertrag begrenzte die Mindestanzahl, nicht aber die Höchstanzahl).

- Signaturen erstellen, die vom System als legitim angesehen werden,

- Mit der Funktion completeSwap() können zig Millionen Token mit minimalen realen Einlagen ausgegeben werden.

Wie der Angriff und die Veröffentlichung der USR-Token abliefen

| Angreiferadressen |

| 0x04A288a7789DD6Ade935361a4fB1Ec5db513caEd |

| 0x8ED8cF0C1c531C1b20848E78f1CB32fa5B99b81C |

| 0x6Db6006c38468CDc0fD7d1c251018b1B696232Ed |

| 0xb945eC1be1f42777F3AA7D683562800B4CDD3890 |

| 0x9FeeEAEc113E6d2DCD5ac997d5358eee41836e5f |

| Betroffene Adressen |

| 0xa27a69Ae180e202fDe5D38189a3F24Fe24E55861 (USR-Vertrag) |

| 0x15CAd41e6BdCaDc7121ce65080489C92CF6de398 (Service-Wallet) |

Chronologie des Angriffs auf Revolv

- 22. März 2026, 01:50:59 Uhr: Der Angreifer erstellte zunächst eine Handelsanfrage und zahlte ca. 100.000 USDC ein. Transaktion: 0x590b5c66df27b7f34cde721ca1b5f973ae047ffda370610491f694dade732c89

- Am 22. März 2026 um 02:21:35 Uhr nutzte er kompromittierte Zugriffsrechte, um diese Anfrage über die Funktion completeSwap() abzuschließen und 50 Millionen USR (abzüglich einer Gebühr von ca. 50.000) zu erhalten. Transaktion: 0xfe37f25efd67d0a4da4afe48509b258df48757b97810b28ce4c649658dc33743

Etwa zwei Stunden später wiederholte er das gleiche Muster – er stellte eine neue Anfrage, bestätigte sie und erhielt weitere 30 Millionen USR. Transaktion: 0x41b6b9376d174165cbd54ba576c8f6675ff966f17609a7b80d27d8652db1f18f.

Schwachstelle im Schlüsselverwaltungssystem

Die Hauptursache des Vorfalls war die Kompromittierung des AWS KMS-Systems, wodurch der Angreifer Zugriff auf den privaten Schlüssel einer der Service-Wallets erlangte. Dieser Wallet (0x15CAd41e6BdCaDc7121ce65080489C92CF6de398) waren zuvor besondere Berechtigungen (eine „Servicerolle“) erteilt worden, die es ihr ermöglichten, kritische Operationen durchzuführen.

Wohin wurden die Gelder nach dem Anschlag abgehoben?

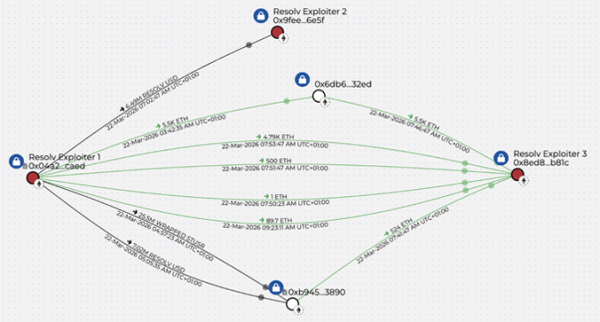

Eine der Wallets des Angreifers (0x04A288a7789DD6Ade935361a4fB1Ec5db513caEd) erhielt 80 Millionen USR.

Flussdiagramm der gestohlenen Gelder. Visualisierung: Certik

Stand: 27. März:

- An einer Adresse (0x04A288a7789DD6Ade935361a4fB1Ec5db513caEd) befinden sich noch etwa 20,4 Millionen wstUSR (~1,26 Millionen US-Dollar).

- auf der anderen Seite (0x8ed8cf0c1c531c1b20848e78f1cb32fa5b99b81c) – 11.408 $ETH (~24,78 Millionen $)

- Eine andere Adresse (0x9FeeEAEc113E6d2DCD5ac997d5358eee41836e5f) hält 12 Millionen wstUSR (~742.000 $) und 25,93 $ETH (~56.000 $).